Comment contrôler les accès à un SharePoint

By deletang E.

La mise en place de SharePoint a révolutionné ces dernières années le monde collaboratif, en permettant de réaliser plus facilement des échanges et d’augmenter la productivité des entreprises. Petit à petit, SharePoint est devenu un portail fédérateur de l’entreprise, et toutes les informations de l’entreprise sont dans SharePoint, ou bien sont accessible à travers SharePoint. La substantifique moelle de l’entreprise se retrouve de plus en plus concentrée.

En parallèle, de nouvelles possibilités de connexion à internet sont apparues. Cela implique de nouveaux usages et de nouvelles méthodes de travail. En effet, ces technologies permettent de se connecter de n’importe où, n’importe quand. Et ceci d’autant plus qu’aujourd’hui les sociétés se tourne vers le cloud et l’utilisation de technologies telle que Microsoft Azure ou Microsoft Office 365.

Qu’en est-il de la sécurité ? Qu’arrive-t-il si un ordinateur est volé ? Comment faire lorsque je vais chez des sous-traitants … ou tout simplement sur un lieu géographique sensible ?

Aujourd’hui, tous les RSSI se posent des questions sur la confidentialité des informations, la façon de les sécuriser et de répondre aux questions : « Qui a accès à quoi ? », « Qui a fait quoi ? ». Il faut être capable de mettre en place des mécanismes de prévention et cela aussi bien pour des plateformes dans le cloud ou on premises.

AvePoint vient de sortir une nouvelle solution « Perimeter » qui permet de :

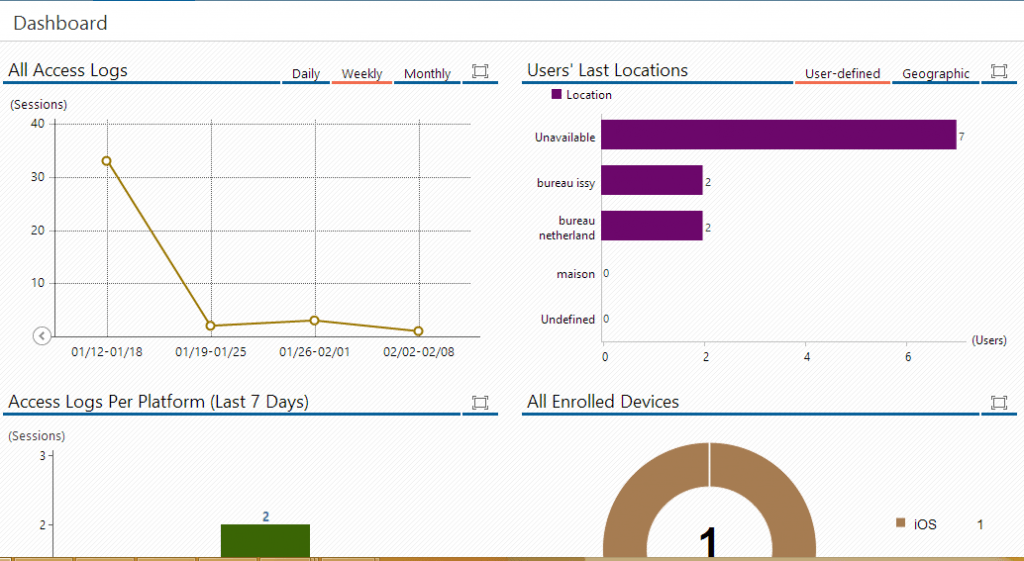

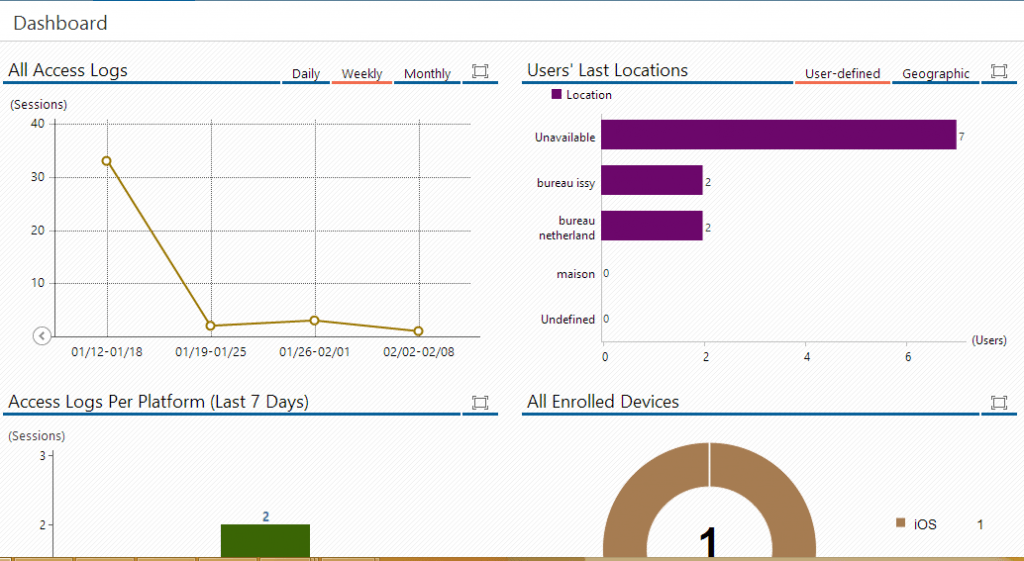

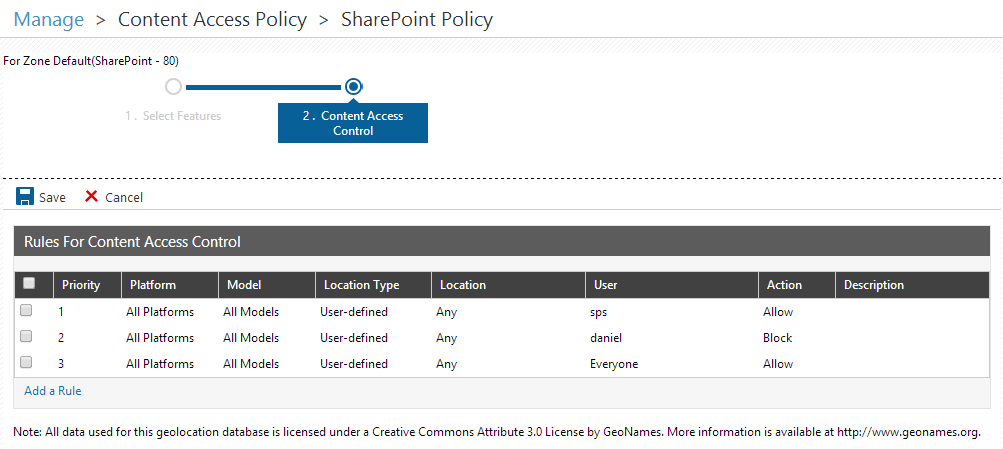

La mise en place des règles au niveau des accès distants est centralisée et l’activation ou la désactivation d’une fonction se fait de manière centralisée et simple que ce soir pour des plateformes online ou on premises.

La mise en place des règles au niveau des accès distants est centralisée et l’activation ou la désactivation d’une fonction se fait de manière centralisée et simple que ce soir pour des plateformes online ou on premises.

Vous souhaitez avoir plus d’information sur AvePoint Perimeter ? N’hésitez pas à consulter notre site web https://www.avepoint.com/perimeter/.

Vous souhaitez avoir plus d’information sur AvePoint Perimeter ? N’hésitez pas à consulter notre site web https://www.avepoint.com/perimeter/.

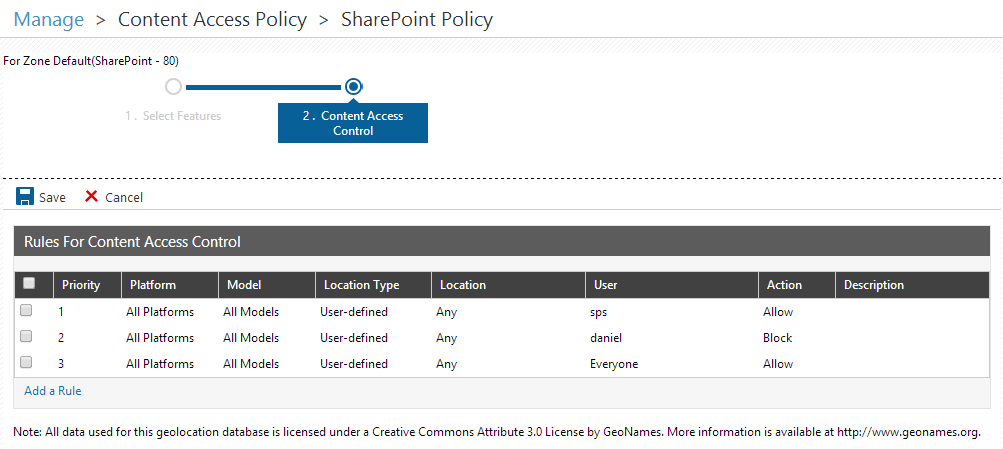

- Mettre en place des accès à distance au contenu SharePoint sécurisés avec des contrôles d'accès centralisés entre les utilisateurs de confiance, les dispositifs et les lieux

- Réduire les risques en assurant une conformité réglementaire grâce à l'authentification multi-couches d'accès à distance à SharePoint

- Assurer que les outils de connexion et les données de l'entreprise sont en sécurité avec surveillance continue et de contrôler l'activité des utilisateurs et les détails des dispositifs mobiles

- Se protéger contre des violations accidentelles, des comportements non conformes ou des rotations du personnel par désactivation à distance de l'accès et des dispositifs de données mises en cache

- Se protéger contre les applications non autorisées ou inconnues qui chercheraient à accéder à des contenus SharePoint en permettant ou en bloquant les appels aux services Web SharePoint

La mise en place des règles au niveau des accès distants est centralisée et l’activation ou la désactivation d’une fonction se fait de manière centralisée et simple que ce soir pour des plateformes online ou on premises.

La mise en place des règles au niveau des accès distants est centralisée et l’activation ou la désactivation d’une fonction se fait de manière centralisée et simple que ce soir pour des plateformes online ou on premises.

Vous souhaitez avoir plus d’information sur AvePoint Perimeter ? N’hésitez pas à consulter notre site web https://www.avepoint.com/perimeter/.

Vous souhaitez avoir plus d’information sur AvePoint Perimeter ? N’hésitez pas à consulter notre site web https://www.avepoint.com/perimeter/.