ビジネスの世界は、ひとつの大きなコミュニティです。組織が発展するためには、つながりが必要です。つまり、社外の人々とのコラボレーションが必ず生じるということです。

電子メールは長年にわたって主要なツールでしたが、仕入先、顧客、パートナーなどの外部関係者との生産性の高いコラボレーションは、SharePoint、OneDrive、Microsoft Teams などのプラットフォームによってより良いものになりました。

しかし、外部ユーザーを自分の環境に招待する際、「もしゲストユーザーが悪意を持っていて、機密性の高いファイルにアクセスしてしまったら」という一定の不安がつきまといます。

幸い、Microsoft 365 ではゲストの行動、ID、アクセス権限を管理し、テナント内のゲストをより管理できるように環境を設定することができます。

安全なゲスト共有環境のために取るべき 7 つのベストプラクティスを紹介します。

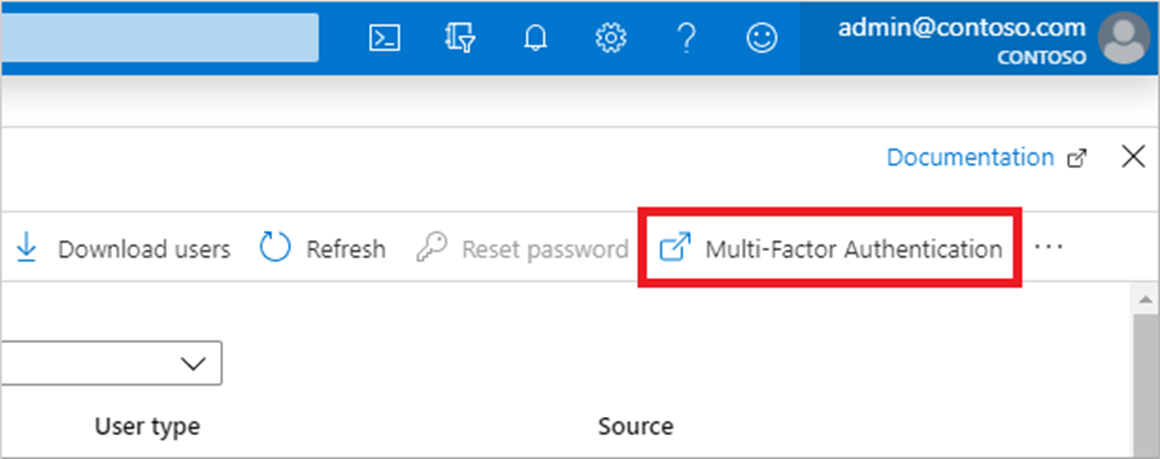

① 多要素認証の設定

ゲストの ID を把握することは、アクセスの正当性を確保するために重要です。しかし、ID は盗まれる可能性があるため、ゲスト用に二要素認証を設定することで、アカウント漏洩の可能性を減らすだけでなく、ゲスト アカウントがハッキングされた場合に、意図しない関係者がファイルやサイトにアクセスすることを防ぐことができます。

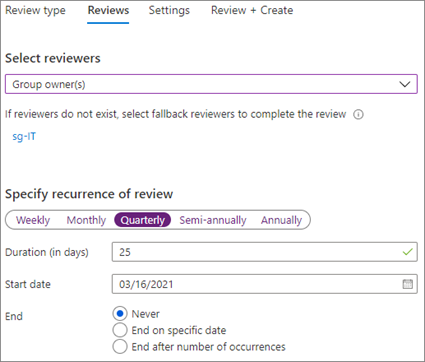

② ゲスト アクセス レビューの管理

外部共有においてよく問題となるのが、プロジェクトの期限が終了した後、ゲスト アカウントをいつ削除するかということです。

ゲスト アクセス レビューでは、様々なチームやグループへのユーザーのアクセス期間を設定することができます。この方法により、ゲストが必要以上にファイルやサイトにアクセスすることがなくなります。

Microsoft では、手順をより簡単にするために、Azure AD ですべてのゲストを含む動的グループを作成し、そのグループに対してアクセス レビューを作成することを推奨しています。

③ セッション タイムアウトの設定

他にも、正しい人がサイトやファイルへアクセスしているか、ゲストが本人であるかを確認するために、定期的な認証を求めることも有効です。

ゲストのセッション タイムアウトを設定することで、データにアクセスするデバイスと ID の安全性を確認することができます。多要素認証と組み合わせることで、より強固な ID ポリシーを設定し、不当なアクセスから環境を保護します。

④ ウェブ専用アクセスの構築

ゲストがファイルやドキュメントにアクセスできるのはウェブ ブラウザーのみというポリシーを適用することで、知らないうちにデータが改ざんされるリスクを軽減することができます。これにより、社外の人と共有するファイルの認証が確保されます。

Microsoft Azure AD 条件付きアクセス ポリシーが役に立ちます。

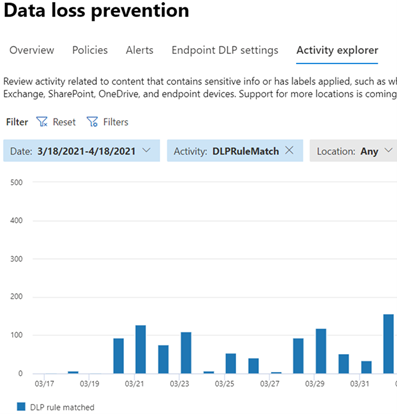

⑤ 機密ラベルの利用

機密情報の種類に応じてセキュリティラベルを付けることで、組織特有のコンテンツを管理することができます。

Azure AD のデータ損失防止 (DLP) を利用して、機密ラベルを監視および管理する方法のポリシーを設定することができます。DLP は深いコンテンツ分析を使用し、機密性の高い項目を検出するため、同機能を設定することで、機密性ファイルの共有リスクを防ぐことができます。

また、Microsoft の機密ラベルも採用している AvePoint の Policies & Insights (PI) などの第三者のツールを活用することで、ユーザーによる機密データの使用状況の把握、暴露の可能性に対する警告、およびデータに基づいた行動による悪意ある行為の検知と防御を積極的に行うことができ、機密データの安全性向上に役立ちます。

⑥ 管理されたゲスト環境の構築

パートナー企業が Azure Active Directory を使用している場合、管理されたゲスト環境を作成することができます。その環境では、ユーザーはエクストラネット サイトまたは Teams に自己登録し、承認ワークフローを通じてアクセス権が与えられます。

エクストラネット サイトを作成すると、IT 部門に大きな負担をかけずに、ユーザー アクセスを効果的に管理することができ、コラボレーション リソースの共有が簡単になります。

このような場合、AvePoint Cloud Governance を利用すると、自動化された承認ワークフローとポリシー構成を簡単な操作で適用することができます。

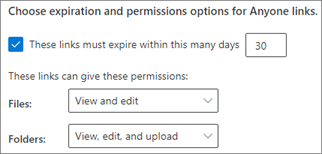

7.「すべてのユーザーが閲覧できる」リンクの管理

デフォルトの共有リンクの種類を、組織内または既存のゲストのみに変更することは非常に望ましいことですが、デフォルトをすべてのユーザーのままにすることを好む企業もあります。そのような場合、すべてのユーザーが閲覧できるリンクをより適切に管理し、認証されていない共有のリスクを軽減するために、追加で設定できる項目があります。

有効期限の設定

すべてのユーザーが閲覧できるリンクに有効期限を設定すると、忘れられたゲストや監視されていないゲストが、保存ポリシーの対象となる可能性のある機密文書にアクセスできないようにすることができます。

デフォルトのリンク権限として閲覧のみを設定

デフォルトのすべてのユーザーが閲覧できるリンクに対する編集権限の代わりに、デフォルトを閲覧権限に設定できます。この方法により、認証されていない共有が許可されている状態でも、認証されていない人が組織のコンテンツを変更することを防ぐことができ

ます。

ユーザーに文書編集を許可する場合は、特定の人が閲覧できるリンク タイプで編集権限を与えることができます。

まとめ

効果的なゲスト共有環境を構築するために重要なことは、セキュリティがコラボレーションと同様に不可欠であることを理解することです。IT リーダーとして、利用可能なツールとリソースを活用し、コラボレーションとセキュリティの両方を損なうことなくゲストユーザーのリスクを回避することが重要です。

Microsoft の機能を深く理解し、PI や Cloud Governance などの効果的なサードパーティー ツールを活用することで、社内外のコラボレーションリスクを積極的なセキュリティ対策で軽減できます。

※この記事は、米国 AvePoint で 2021 年 8 月 17 日付で公開された記事 “7 Best Practices to Secure Your Guest Sharing Environment in Microsoft 365” の内容を日本語訳したものです。

関連コンテンツはこちら:

【ウェビナー】今あらためて確認! Microsoft Teams で外部コラボレーションをするメリットと注意点

【eBook】Microsoft 365 と Teams における外部共有とゲストユーザーアクセス管理

【eBook】コラボレーション上のリスク軽減を目指して安全な職場環境を実現するためのワークブック

ゲスト共有について詳細をもっと知りたい方は、当社のブログにご登録ください。