Malgré leurs différences, Microsoft 365 et Box sont toutes les deux reconnues comme des plateformes collaboratives robustes proposant des outils de productivité uniques que les différentes organisations peuvent exploiter dans l’environnement de travail hybride actuel.

En savoir plus :

- Centre de sécurité et de conformité Office 365

- Comment protéger vos données sensibles dans Microsoft 365 avec la solution de prévention des pertes de données

- Tout ce que vous devez savoir sur Privacy Management pour Microsoft 365

- Trois règles à connaître pour une sécurité de l’entreprise renforcée

Vous avez besoin d’aide pour contrôler votre client Microsoft 365 ? Lisez notre ebook gratuit « Comment augmenter la productivité de votre entreprise avec la gouvernance automatisée d’Office 365 » Téléchargez-le ici !

Mais les outils collaboratifs ne doivent pas se contenter de fournir des applications conçues pour améliorer la productivité. Ils doivent également être des garants de la sécurité et mettre à la disposition des administrateurs des outils leur permettant de protéger l’organisation.

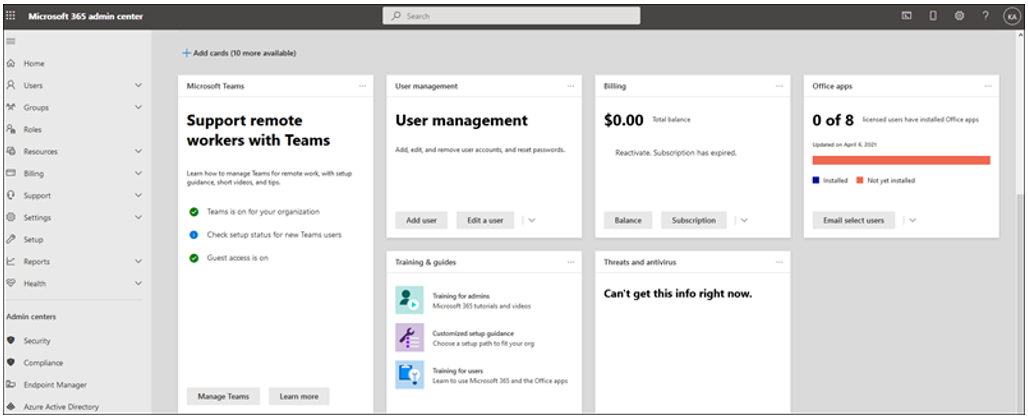

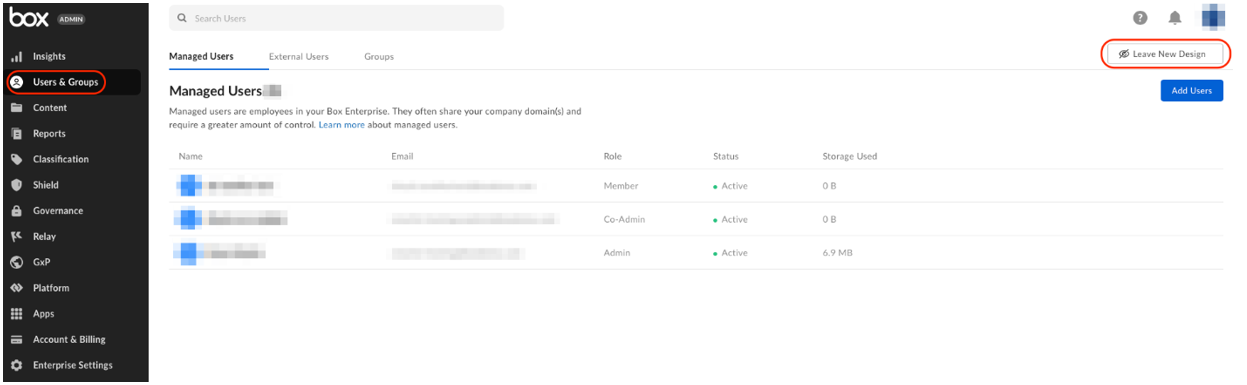

Dans cet article, nous nous intéresserons aux fonctions de gestion des identités et des utilisateurs et de gestion des périphériques et des applications de Microsoft 365 et Box, ces capacités constituant deux lignes de défense essentielles contre les risques du cloud, indispensables pour un environnement de travail hybride sécurisé.

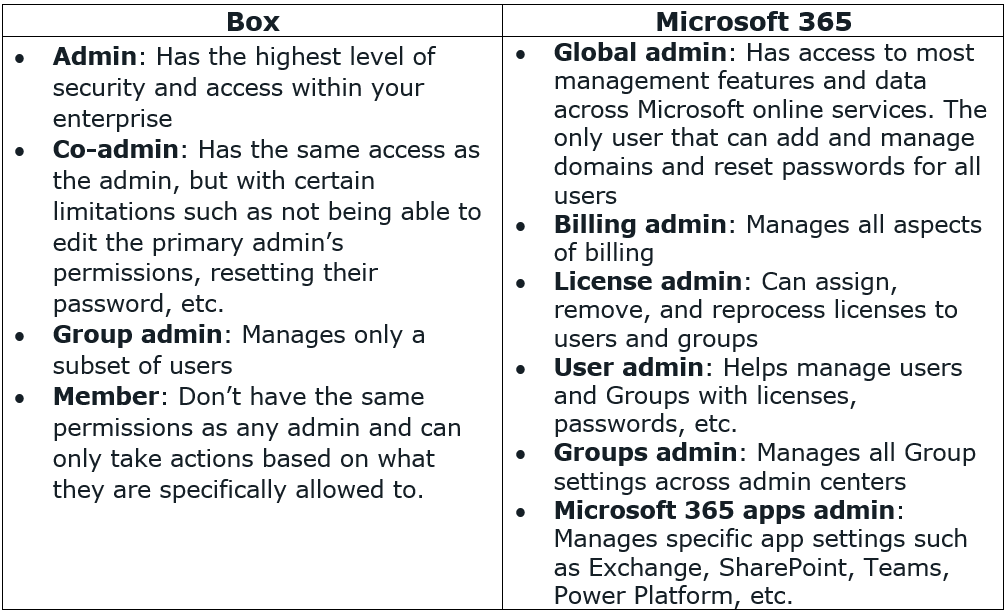

Gestion des identités et des utilisateurs

Un système chaotique, dans lequel l’administrateur n’a pas une vision claire de l’identité de ses utilisateurs, peut avoir de lourdes répercussions sur la sécurité de l’entreprise.

Les administrateurs doivent enregistrer la différence entre les comptes salariés et les utilisateurs externes. En faisant cela, ils peuvent contrôler le niveau d’accès des différents utilisateurs et sécuriser leurs données en octroyant un accès uniquement aux personnes concernées.

Commençons par examiner la manière dont les utilisateurs sont définis sur chaque plateforme :

Il peut être utile, pour une bonne gouvernance des comptes, de classer les utilisateurs en différentes catégories, notamment si certains rôles d’utilisateur sont attribués pour définir des paramètres, garantir que les règles sont respectées et s’assurer que les utilisateurs ont un comportement approprié.

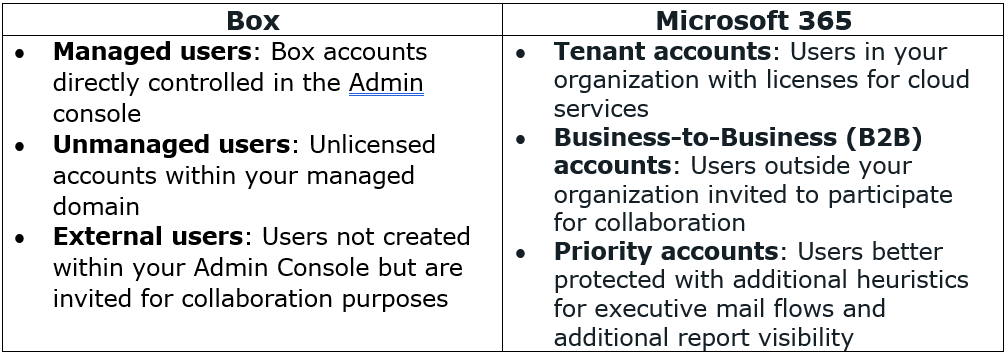

Rôles d’utilisateur

L’attribution des rôles d’utilisateur affecte la sécurité des données de votre organisation dans la mesure où vous autorisez certains utilisateurs à avoir plus de contrôle sur l’accès aux données de votre organisation. Ainsi, selon vos besoins, l’attribution des rôles d’utilisateur requiert la plus grande attention.

Microsoft 365 est une grande entreprise. Par conséquent, vous pouvez attribuer différents rôles d’administrateur à vos utilisateurs en fonction du niveau d’accès et de sécurité que vous souhaitez dans votre organisation. Ceci est particulièrement utile pour les grandes organisations qui doivent attribuer des contrôles d’administration plus granulaires pour gérer plus efficacement leur grande base d’utilisateurs.

Vous pouvez choisir de ne pas recourir à ces rôles d’utilisateur si vous préférez créer un environnement plus sécurisé en confiant le contrôle uniquement à une poignée d’utilisateurs, comme c’est le cas dans Box.

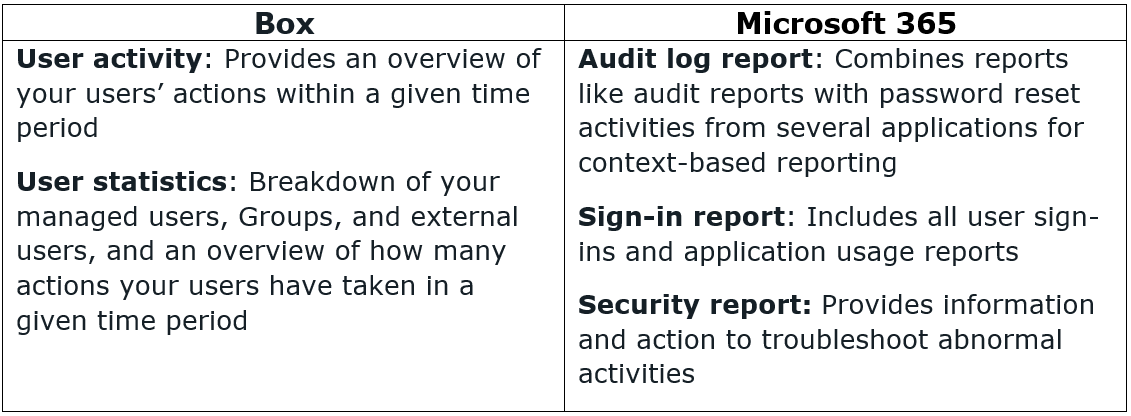

Rapports d’utilisateur

Non seulement les administrateurs ont un meilleur accès, mais ils peuvent également utiliser des fonctionnalités comme les rapports pour superviser les activités des utilisateurs qu’ils gèrent et identifier rapidement d’éventuels comportements malveillants ou connexions douteuses.

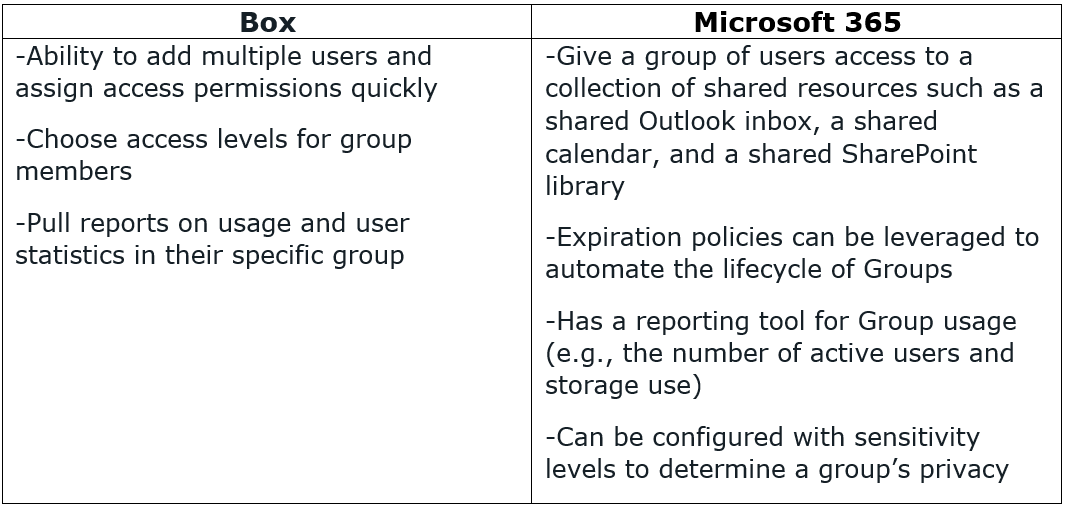

Groupes

La surveillance, la gestion et l’attribution des licences et autorisations nécessaires à chaque utilisateur sont des opérations chronophages, notamment dans les grandes organisations. Grâce aux groupes et à leurs fonctionnalités de gestion, les administrateurs peuvent exécuter les tâches associées aux utilisateurs beaucoup plus facilement :

La préparation de la gestion des utilisateurs ne serait toutefois pas complète si vous ne vous assuriez pas que les utilisateurs se connectent à votre environnement en toute sécurité et que les comptes qui essayent de se connecter sont fiables.

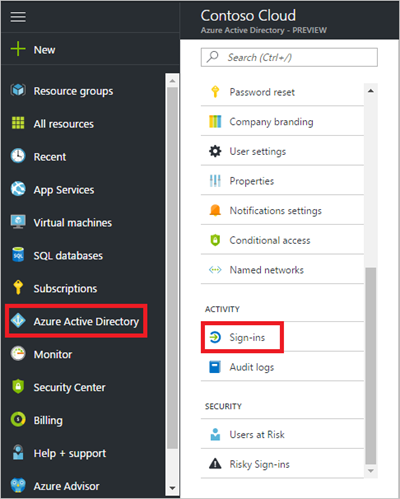

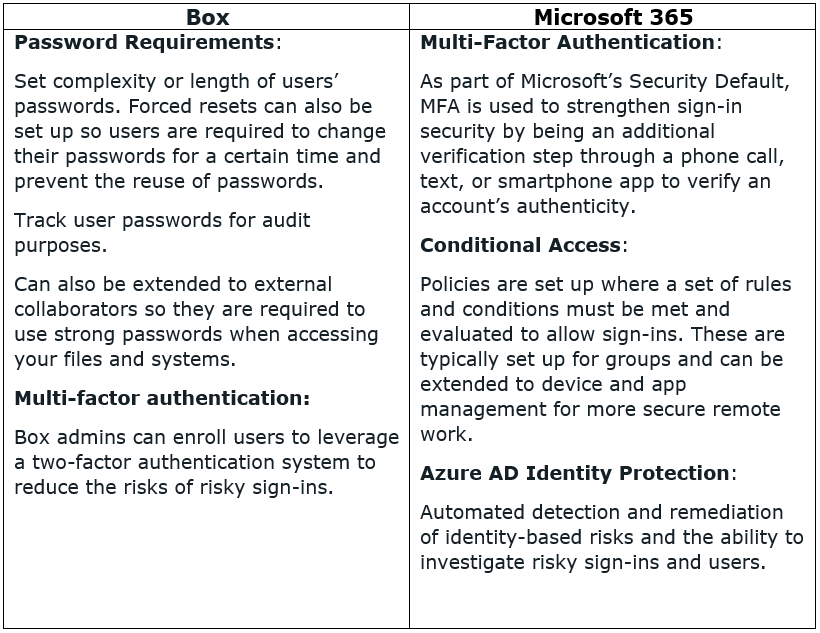

Connexion des utilisateurs

Les systèmes de connexion sont primordiaux car c’est à partir de là que vos barrières de sécurité interviennent et empêchent le piratage de vos comptes. C’est pour cela qu’il est essentiel de définir des exigences de sécurité adaptées.

Un autre aspect important est la gestion des périphériques et des applications. Les employés contraints de travailler au bureau et à distance sont souvent amenés à utiliser différents périphériques et applications d’accès en fonction des périphériques utilisés, ce qui crée une source de risques supplémentaires pour votre environnement.

Gestion des périphériques et des applications

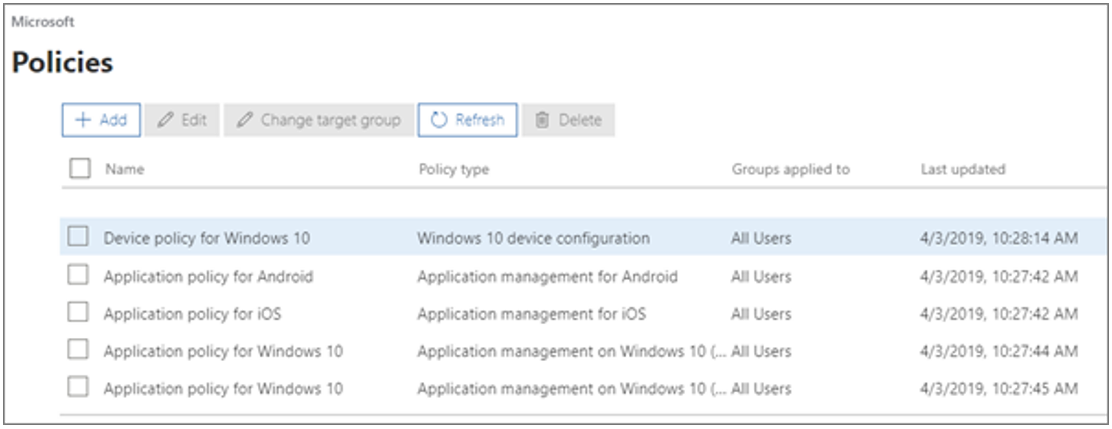

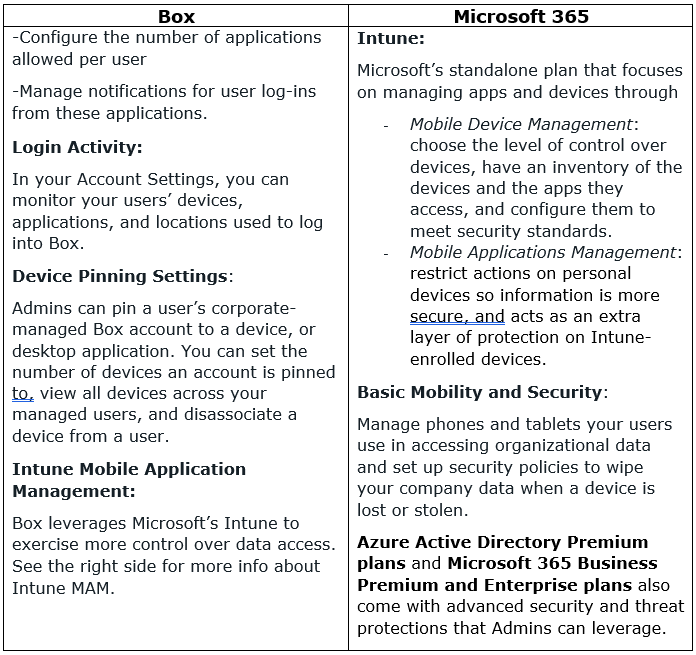

Voici un bref résumé des fonctionnalités de gestion des applications proposées par Microsoft 365 et Box :

Paramètres supplémentaires : restrictions de collaboration

Nous avons déjà souligné l’importance de vérifier qui sont vos utilisateurs et d’avoir un aperçu des périphériques de ces derniers.

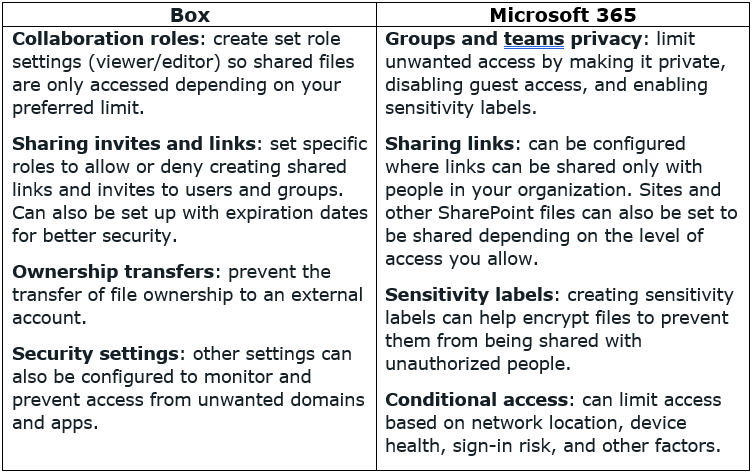

Cela revêt une importance toute particulière lorsque vous devez sécuriser la productivité et la collaboration dans votre environnement. Voici plusieurs paramètres que vous pouvez configurer en fonction de l’identité de vos utilisateurs et des périphériques que ces derniers utilisent pour accéder aux données de votre organisation :

Alors, Microsoft 365 ou Box ?

Si vous hésitez entre Microsoft 365 et Box, examinez non seulement les outils collaboratifs proposés, mais également le niveau de sécurité fourni.

Box est une plateforme collaborative en plein essor qui s’appuie encore sur des capacités de sécurité de Microsoft comme Intune. Quant à Microsoft, elle est présente dans le secteur depuis des décennies et possède ses propres applications ainsi que des méthodes adaptées dédiées à la gouvernance et la sécurité des données dans le cloud Microsoft.

Dans cet article, nous ne vous avons donné qu’un aperçu des capacités de base de ces deux plateformes. Microsoft 365 et Box ont toutes les deux beaucoup plus à offrir. Si vous voulez d’autres comparatifs, écrivez-le-nous dans les commentaires ci-dessous !

Produits AvePoint

Vous avez besoin de stratégies pertinentes et réfléchies ainsi que d’un moyen de savoir quelles tâches avaient été effectuées par qui dans quel espace de collaboration ? AvePoint Cloud Governance vous permet d’appliquer automatiquement les stratégies de gouvernance au sein de votre organisation.

Pour tout savoir sur Microsoft 365, n’oubliez pas de vous abonner à notre blog !