Conseils sur le Centre de sécurité et conformité d’Office 365

Le Centre de sécurité et conformité de Microsoft 365 propose une foule d’excellents outils pour trouver des informations sensibles et vous aider à renforcer la sécurité de votre environnement. L’interface de sécurité et conformité propose BEAUCOUP de fonctionnalités et d’outils d’administration, au point qu’il est parfois difficile de savoir par où commencer !

Pour vous aider à appliquer la sécurité dans Microsoft 365, vous trouverez ci-dessous plusieurs trucs et astuces pour vous aider à sécuriser vos informations de collaboration plus facilement.

Conservatioprisen des données à l’échelle de l’entreprise

Beaucoup d’entreprises sont soumises à des SLA internes ou à des exigences réglementaires qui les obligent à conserver certains types de données pour une durée déterminée. Une fois cette durée écoulée, il est important de supprimer ces enregistrements afin de réduire le risque associé à l’exposition à certaines informations.

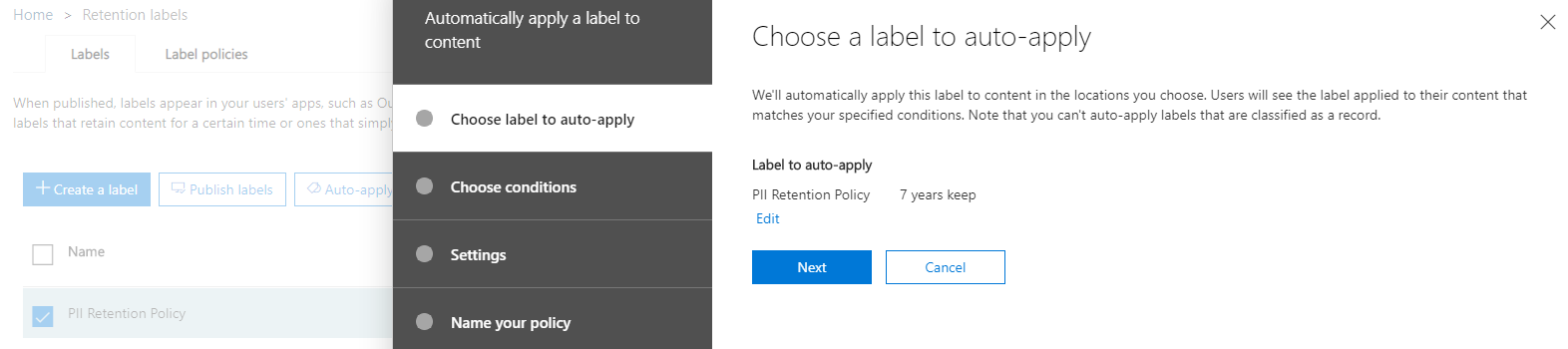

Les étiquettes et stratégies de rétention confèrent un certain niveau de contrôle aux entreprises dans la gestion du cycle de vie des informations et leur permettent d’en savoir plus sur les types d’informations présents dans leur environnement.

Quant aux entreprises qui souhaitent avoir un peu plus de contrôle, le Centre de sécurité et conformité propose également des fonctions de gestion des enregistrements.

Cependant, les étiquettes et stratégies de rétention sont une solution simple et rapide pour appliquer les stratégies de rétention et de suppression dans Office 365. C’est un excellent moyen de débuter avec la gouvernance et la sécurité des données au sein d’une entreprise.

Utiliser les étiquettes de rétention pour d’autres stratégies

L’utilisation des étiquettes de rétention ne se limite pas à la rétention. Ces étiquettes sont principalement utilisées pour étiqueter des informations dans Microsoft 365 concernant la gestion du cycle de vie du contenu, mais saviez-vous que vous pouviez également définir d’autres politiques dans le Centre de sécurité et conformité afin de référencer vos étiquettes et stratégies de rétention ?

Certaines entreprises ne sont soumises à aucune exigence réglementaire, mais s’inquiètent pour les informations personnelles identifiables (IPI) et les informations sensibles présentes dans leur environnement. Dans ce cas, des stratégies d’étiquette de rétention générales peuvent être utilisées pour prévenir la perte de données. Les étiquettes de confidentialité vous permettent par ailleurs d’avoir une grande visibilité sur vos données sensibles sans que vous ayez à configurer d’innombrables stratégies uniques dans Microsoft 365.

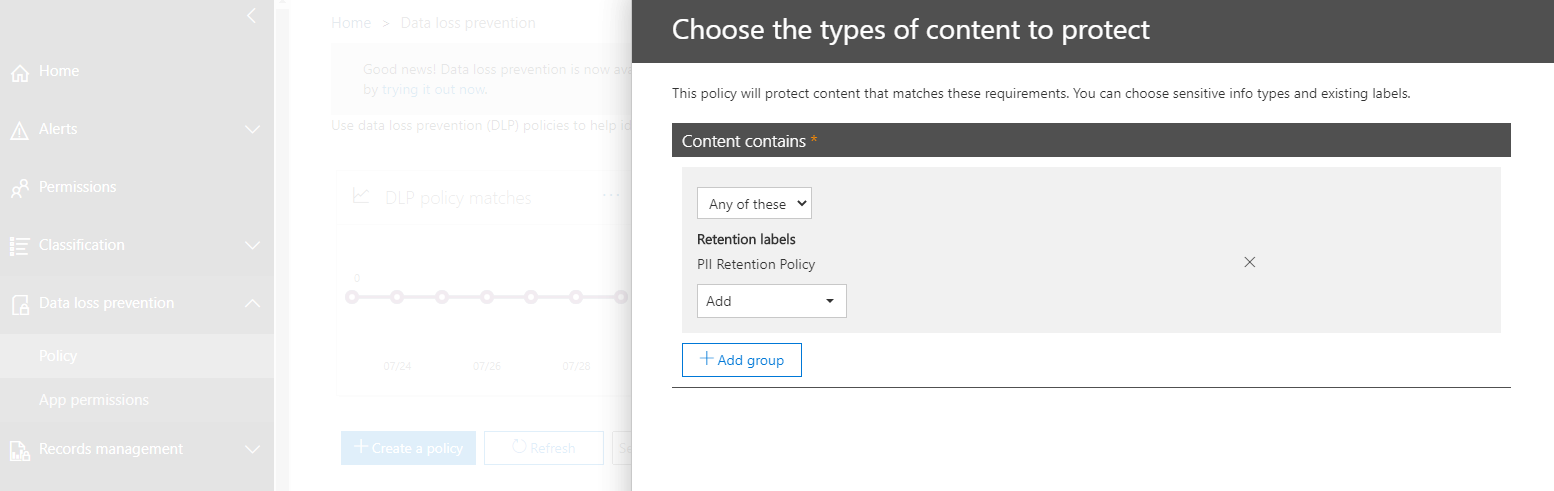

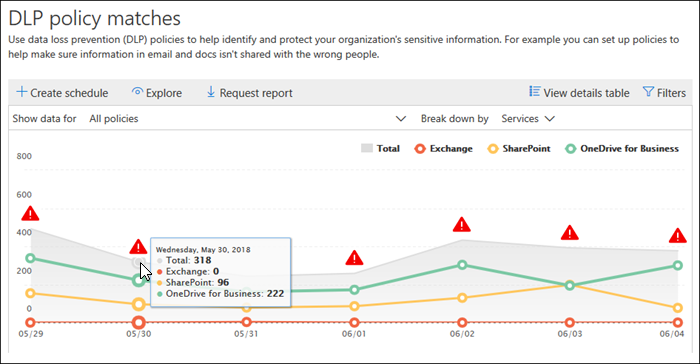

Stratégies de prévention de la perte de données (DLP)

Les stratégies DLP permettent d’identifier rapidement les documents de Microsoft 365 contenant des informations sensibles. Vous pouvez même utiliser les rapports pour savoir lesquels possèdent de nombreuses instances de contenu correspondant aux types d’informations sensibles (en anglais).

Étiquettes de confidentialité

Les étiquettes de confidentialité sont parfaites pour ajouter une couche de sécurité et de contrôle supplémentaire à votre contenu Microsoft 365. Lorsque les utilisateurs appliquent des étiquettes de confidentialité aux documents qu’ils créent, vos stratégies s’appliquent pour mettre en œuvre les règles associées à ces étiquettes que vous avez définies.

Avec une licence E5, ces étiquettes peuvent même s’appliquer automatiquement ! Si vous le souhaitez, vous pouvez baser vos étiquettes de confidentialité sur vos stratégies d’étiquette de rétention, mais vous pouvez également créer vos propres stratégies pour chaque étiquette de confidentialité pour plus de contrôle.

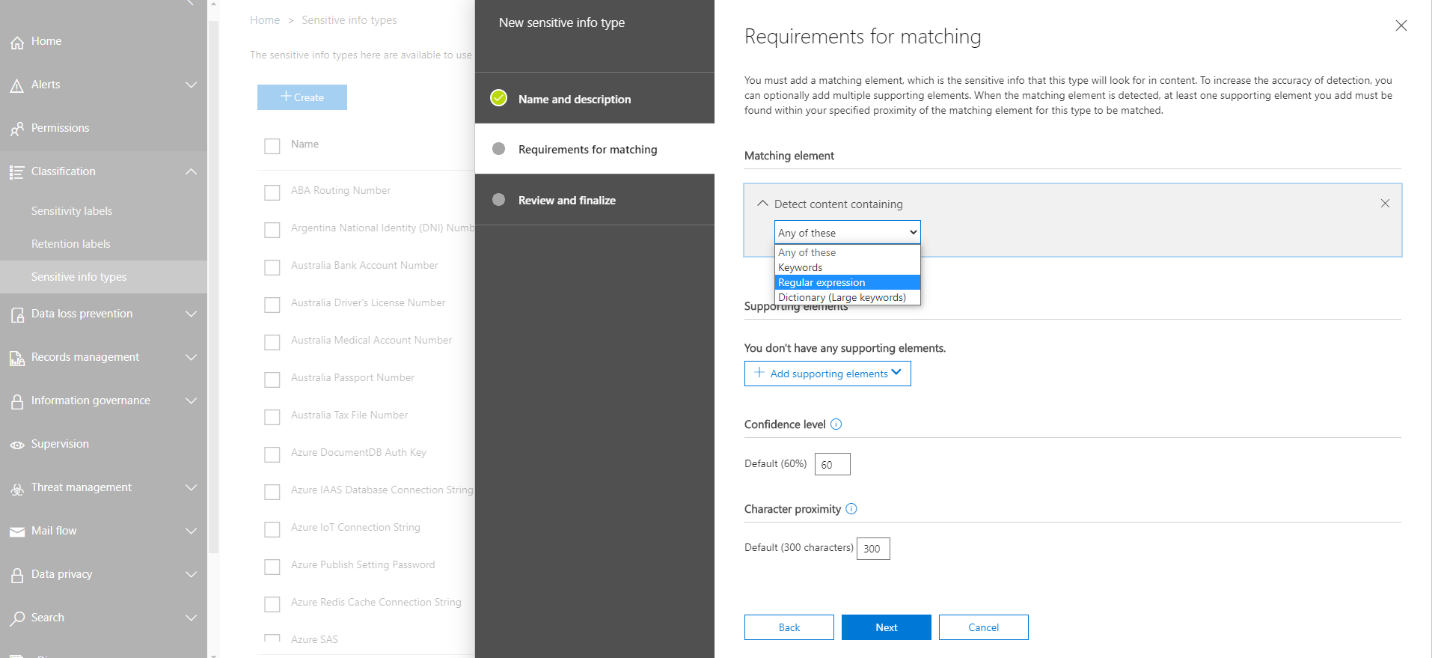

Types d’informations sensibles personnalisés

Microsoft 365 propose depuis longtemps de nombreux types d’informations sensibles personnalisés, mais saviez-vous qu’il est désormais possible de créer des types d’informations sensibles dans Microsoft 365 ?

En effet, vous pouvez créer de A à Z un nouveau type d’informations sensibles en utilisant des mots-clés, une expression régulière qui vous est propre ou en choisissant parmi les mots-clés du dictionnaire. Vous pouvez utiliser un type d’informations sensibles personnalisé avec n’importe quelle stratégie qui les utilise.

Équilibrer les stratégies et gérer les accès dans Microsoft 365

Ces éléments ne sont que quelques conseils rapides pour se lancer dans la gestion des informations dans Microsoft 365 ! Toutefois, il est important de savoir que, bien qu’il existe de nombreux outils pour essayer d’atténuer les informations sensibles et l’exposition à certains types de documents, il n’existe pas vraiment d’interface capable de fournir une vue complète de qui a accès à certains types d’informations, ni de hiérarchiser les informations sensibles en fonction de l’exposition ou de l’emplacement.

De plus, il peut être très difficile d’appliquer et d’effectuer le suivi d’autant de politiques d’une manière qui évolue avec votre entreprise tout en continuant à répondre aux besoins de vos utilisateurs.

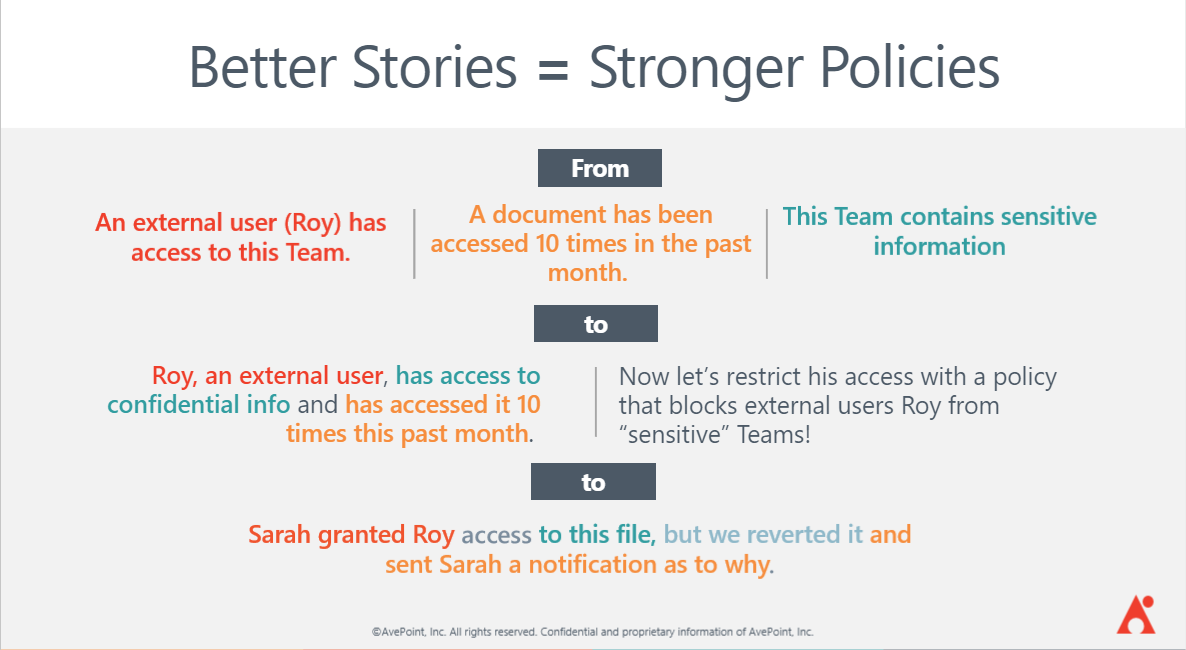

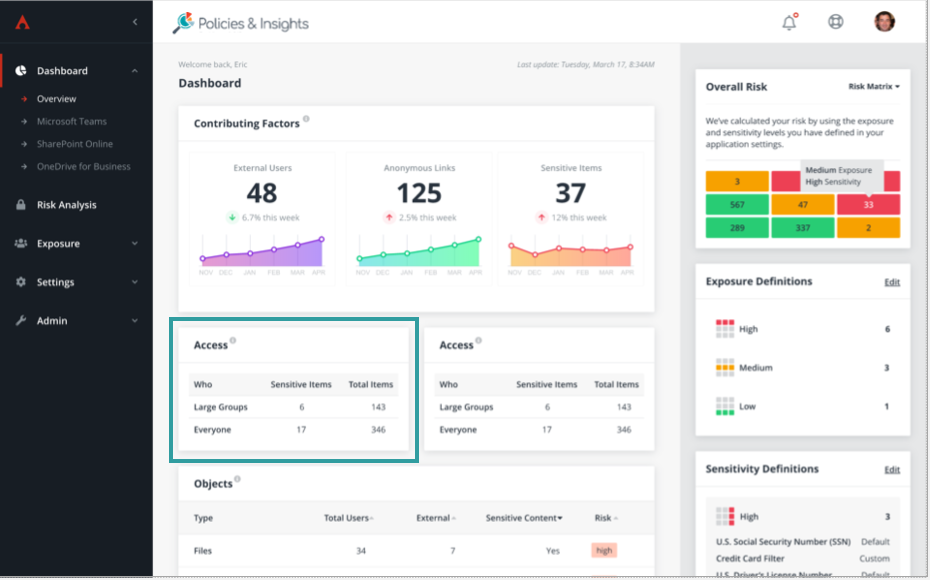

La nouvelle solution Policies and Insights d’AvePoint fait le gros du travail pour vous ! Policies and Insights (ou PI) vous donne les outils dont vous avez besoin pour comprendre facilement qui a accès à quoi et pour savoir où se trouvent vos données sensibles. Plus important encore, PI vous donne des outils pour hiérarchiser les informations sensibles en fonction du nombre de personnes qui y ont accès et de qui sont ces personnes.

PI est également l’une des rares solutions qui n’exigent pas de vous que vous ayez l’œil rivé sur les rapports ni que vous apportiez de modifications manuelles à votre environnement. PI applique automatiquement les paramètres de sécurité et autres (en anglais), annulant les changements de stratégie ou notifiant les parties concernées (en anglais) lorsque cela se produit.

Si la sécurité et l’atténuation des risques revêtent une plus grande priorité pour votre entreprise, n’hésitez pas à nous contacter afin de découvrir comment nous pouvons vous aider.

—————————————————————————–

Ne manquez aucune info sur Office 365 ! N’attendez plus pour vous abonner à notre blog !

![[WGR] PI Blog Series Headers_6](https://www.avepoint.com/blog/wp-content/uploads/2020/08/WGR-PI-Blog-Series-Headers_6-696x299.png)