Depuis un an et demi, deux des mots à la mode que nous entendons constamment sont « travail à distance » et « cloud ». En effet, il s’agit du nouvel écosystème de travail dans lequel nous nous trouvons, et les personnes de tous les secteurs d’activité du monde entier le voient se développer en temps réel.

En savoir plus :

- FAQ : comment réussir le déploiement de Microsoft Teams pour l’Éducation

- Gérer les étiquettes Microsoft Teams

- 3 risques dans Teams à maîtriser pour éviter la fuite de données

- Convertir les canaux Microsoft Teams du public au privé

Vous êtes débutant de Microsoft Teams ? Découvrez comment renforcer la gestion et la sécurité de Teams à l’aide de notre ebook « Utilisez et adaptez Microsoft Teams aux besoins de votre entreprise » !

Si la productivité reste une priorité dans cette nouvelle configuration de travail à distance, la sécurité est devenue encore plus cruciale et difficile à surveiller pour les administrateurs. Les risques de sécurité ont augmenté et s’appuyer sur la gouvernance des identités n’est pas suffisant.

Une bonne gouvernance des données est essentielle pour garantir la sécurité des données sensibles et des applications utilisées pour y accéder, comme Microsoft Teams qui est maintenant devenu une interface centrale où les employés travaillent et accèdent aux données.

Mais si la combinaison de solides mesures de gouvernance des données et des identités peut protéger vos données sensibles contre la plupart des risques du cloud, la mise en place de mesures de sécurité supplémentaires telles que l’accès conditionnel sera encore plus bénéfique pour votre stratégie de sécurité globale.

Qu’est-ce que l’accès conditionnel ?

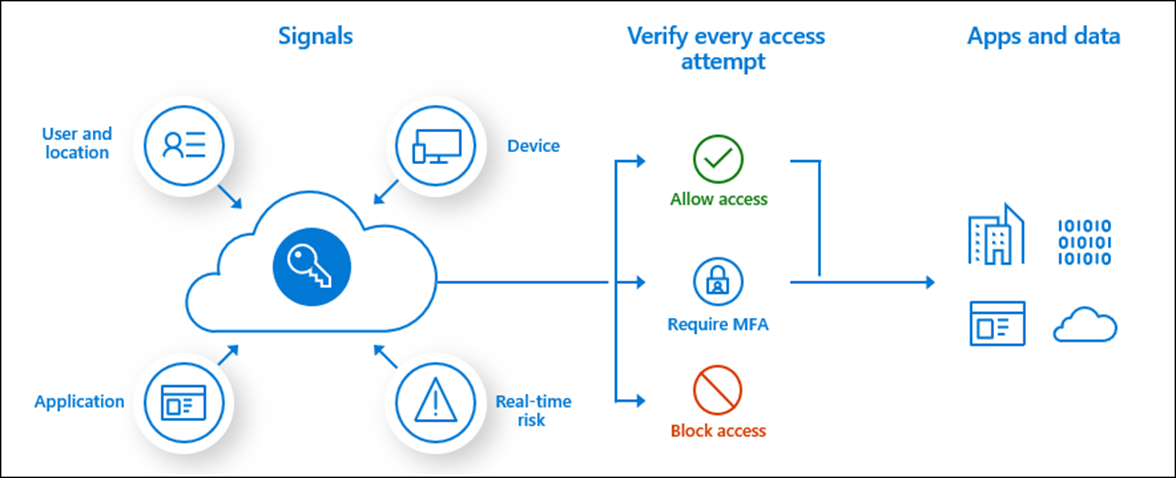

Outil utilisé par Azure Active Directory, l’accès conditionnel rassemble les signaux pour vous aider à appliquer les stratégies organisationnelles. Il est utilisé pour renforcer les défenses contre les identités suspectes en vous permettant de contrôler l’accès aux applications en fonction de l’identité, de l’emplacement et de l’appareil.

En termes simples, les stratégies d’accès conditionnel vous permettent de bloquer ou d’accorder l’accès à certaines ressources et applications selon qu’un utilisateur ou un appareil remplisse certaines conditions. Vous trouverez ci-dessous certaines stratégies couramment utilisées :

- Exige une authentification multifactorielle

- Exige que l’appareil soit marqué comme étant conforme

- Nécessite un appareil relié à Azure AD hybride

- Nécessite une application client approuvée

- Nécessite une stratégie de protection des applications (aperçu)

L’intégration de Microsoft Teams à SharePoint et à Exchange Online

Mais si l’application de stratégies d’accès conditionnel semble assez simple, les intégrations entre les applications Microsoft 365 rendent les choses plus complexes.

Microsoft Teams est pris en charge séparément en tant qu’application cloud dans les stratégies d’accès conditionnel Azure Active Directory. Mais comme vous le savez probablement, Microsoft Teams est profondément intégré à SharePoint Online et à Exchange Online.

Cette intégration rend difficile l’application de stratégies cohérentes avec des résultats transparents. Par exemple, vous devez accorder l’accès à Teams mais l’accès aux ressources partagées de SharePoint doit être bloqué.

Mais ce que vous devez comprendre, c’est que SharePoint Online et Exchange Online sont les plateformes sous-jacentes qui prennent en charge Teams. Cela signifie que toutes les stratégies que vous configurez dans les deux applications cloud s’appliquent à Teams dès qu’un utilisateur s’y connecte. En revanche, les stratégies configurées dans Teams peuvent ne pas s’appliquer à SharePoint Online et à Exchange Online.

Par exemple, si vous configurez l’authentification multifactorielle pour SharePoint Online et qu’un utilisateur souhaite accéder aux ressources de votre environnement SharePoint Online par le biais de son tenant Microsoft Teams, il sera également soumis à la stratégie MFA.

Pour garantir des résultats ciblés, envisagez plutôt de définir des stratégies sur Microsoft 365

La complexité de ces intégrations peut vous pousser, bien qu’inconsciemment, à définir des stratégies incohérentes entre les applications. Cela aboutira alors à des situations où certaines ressources seront accessibles sans votre consentement. Pour éviter que cela ne se produise, la mise en place de stratégies cohérentes entre les applications et les services associés contribuera à renforcer votre stratégie de sécurité.

Pour ce faire, Microsoft recommande d’utiliser la suite Microsoft 365 pour cibler les services en une seule fois et éviter les problèmes de dépendance des services des applications cloud. Les administrateurs doivent affecter des stratégies à l’application Microsoft 365 pour s’assurer que toutes les métadonnées sont protégées à travers les applications et leurs dépendances.

Renforcer vos stratégies d’accès conditionnel avec Intune

Une fois que vous avez planifié une carte de stratégie cohérente, l’automatisation sera désormais la clé pour renforcer vos stratégies sans sacrifier la productivité au nom de la sécurité.

Microsoft Intune peut être utilisé et intégré à Azure AD pour renforcer votre espace de sécurité. En utilisant Intune, vous pouvez automatiser vos paramètres de stratégie et ajouter des mesures de sécurité supplémentaires à vos paramètres d’accès sans que votre équipe informatique ait à supporter la lourde charge d’une surveillance constante.

Conclusion

Microsoft propose de nombreuses offres de sécurité qui peuvent vous aider à planifier votre défense contre les risques du cloud. Comprendre le fonctionnement de chacune d’entre elles doit vous aider, en tant qu’administrateur, à mieux vous préparer à répondre aux besoins de sécurité de votre organisation.

Pour élaborer votre stratégie de sécurité, vous devez également enrichir l’offre de Microsoft avec des outils tiers, tels que Cloud Governance d’AvePoint, qui peuvent contribuer à réduire la charge de votre équipe informatique et rendre la sécurité beaucoup moins complexe pour vous en tant qu’administrateur.

Pour tout ce qui concerne Microsoft Teams, ne manquez pas de vous abonner à notre blog.