Weitere hilfreiche Vergleiche rund um Microsoft 365 finden Sie auf unserem Blog:

-

Microsoft 365 vs. Dropbox: Welche ist die bessere Kollaborationsplattform?

-

Microsoft Teams vs. Zoom: Welches ist das beste Tool für die Zusammenarbeit?

-

Work Smarter, Not Harder: Nutzung von SharePoint vs. Microsoft Teams

Obwohl es Unterschiede gibt, haben sich sowohl Microsoft 365 als auch Box als leistungsstarke Kollaborationsplattformen erwiesen, deren einzigartige Produktivitätstools die unterschiedlichsten Organisationen im hybriden Arbeitsumfeld von heute zu ihrem Vorteil nutzen können.

Doch Kollaborationstools sollten mehr zu bieten haben als nur produktivitätssteigernde Apps. Sie müssen auch für Sicherheit sorgen und Admins mit den Tools ausstatten, welche sie brauchen, um ihre Organisation zu schützen.

Dieser Blogbeitrag behandelt die Funktionen, die Microsoft 365 und Box in puncto Identitäts- und Nutzermanagement sowie Geräte- und App-Management zu bieten haben, da beide wichtige Verteidigungslinien gegen die Risiken der Cloud darstellen und für eine sichere hybride Arbeitsumgebung sorgen.

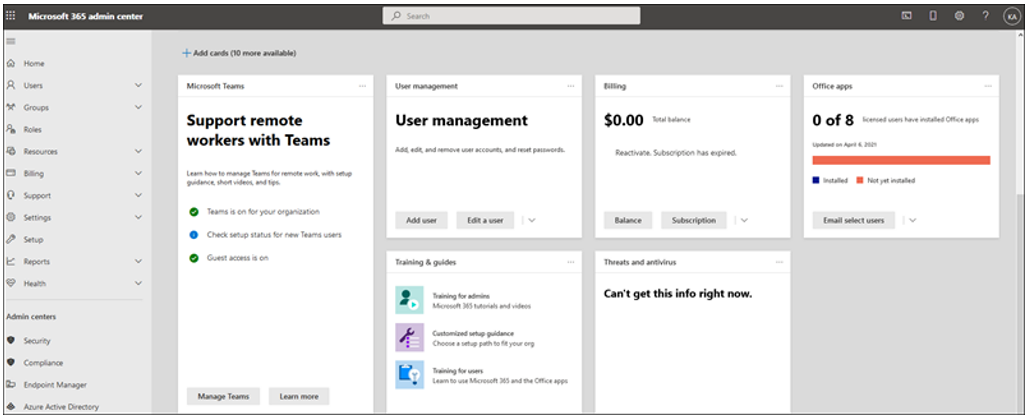

Identitäts-/ Nutzermanagement

Ein chaotisches System, in dem der Administrator keinen klaren Überblick darüber hat, wer seine Anwender sind, kann sich gravierend auf die Sicherheit eines Unternehmens auswirken.

Admins müssen den Unterschied zwischen Nutzerkonten und externen Anwendern erfassen können. Auf diese Weise können Sie kontrollieren, welches Maß an Zugriff Anwender haben und schützen Ihre Daten, indem Sie nur den richtigen Personen Zugriff gewähren.

Beginnen wir damit, wie Anwender auf den einzelnen Plattformen eingeteilt werden:

|

Box |

Microsoft 365 |

| · Verwaltete Anwender: Box Konten, die direkt über die Verwaltungskonsole gesteuert werden

· Nicht verwaltete Anwender: nicht lizenzierte Konten innerhalb Ihrer verwalteten Domäne · Externe Anwender: Anwender, die nicht in Ihrer Verwaltungskonsole erstellt wurden, aber zur Zusammenarbeit eingeladen sind |

· Tenant Konten: Anwender in Ihrem Unternehmen mit Lizenzen für Cloud-Dienste

· Business-to-Business-Konten (B2B): Anwender außerhalb Ihres Unternehmens, die zur Zusammenarbeit eingeladen werden · Prioritätskonten: Anwender, die durch zusätzliche Heuristiken für den E-Mail-Verkehr von Führungskräften und zusätzliche Berichtstransparenz besser geschützt sind |

Die Unterteilung von Anwendern in Kategorien kann bei der richtigen Konto Governance helfen, besonders wenn bestimmte Nutzerrollen zugewiesen werden, um Parameter zu schaffen, die Einhaltung von Regeln sicherzustellen und dafür zu sorgen, dass Anwender sich richtig verhalten.

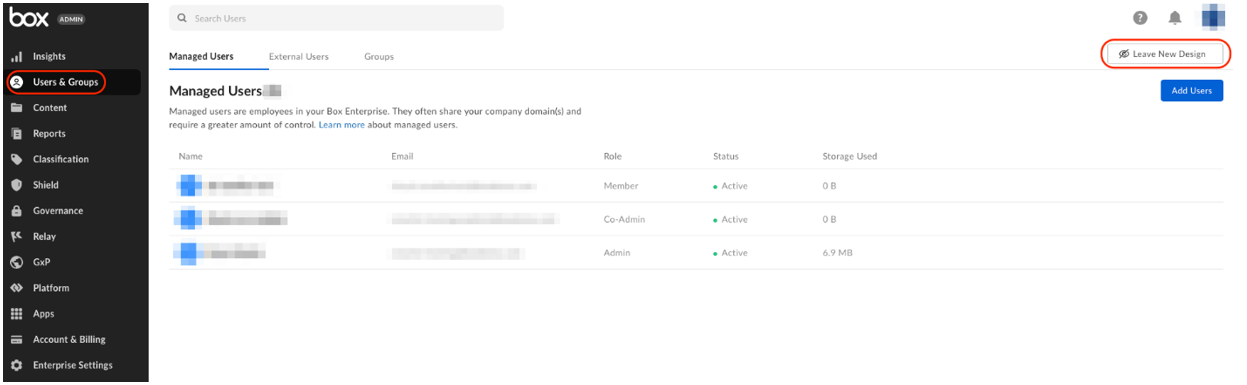

Nutzerrollen

Die Zuweisung von Nutzerrollen wirkt sich auf die Datensicherheit Ihrer Organisation aus, da Sie bestimmten Anwendern größere Kontrolle über den Zugriff auf die Daten Ihrer Organisation gewährt. Abhängig von Ihren Anforderungen muss die Vergabe von Nutzerrollen also gründlich bedacht werden.

|

Box |

Microsoft 365 |

| · Admin: hat die höchste Sicherheits- und Zugriffsstufe innerhalb Ihres Unternehmens

· Co-Admin: Hat den gleichen Zugriff wie der Admin, jedoch mit bestimmten Einschränkungen, z. B. kann er die Berechtigungen des Hauptadmins nicht bearbeiten, sein Passwort nicht festlegen usw. · Gruppenadmin: verwaltet nur eine Teilmenge von Anwendern · Mitglied: hat nicht die gleichen Berechtigungen wie ein Administrator und kann nur die Aktionen ausführen, die ihm ausdrücklich erlaubt sind |

· Global Admin: hat Zugriff auf die meisten Verwaltungsfunktionen und Daten in allen Microsoft Online-Diensten. Der einzige Anwender, der Domains hinzufügen und verwalten und Passwörter für alle Anwender zurücksetzen kann.

· Billing Admin: verwaltet alle Aspekte der Abrechnung · Lizenz-Admin: kann Anwendern und Gruppen Lizenzen zuweisen, entfernen und erneut bearbeiten · Nutzer-Admin: hilft bei der Verwaltung von Anwender und Gruppen mit Lizenzen, Passwörtern usw. · Gruppen-Admin: verwaltet alle Gruppeneinstellungen in allen Verwaltungszentren |

Da Microsoft 365 sehr umfangreich ist, können Sie Ihren Anwendern unterschiedliche Admin-Rollen zuweisen, abhängig davon, welches Maß an Zugriff und Sicherheit Ihre Organisation benötigt. Das erweist sich besonders für große Organisationen, die bei der Zuweisung ihrer Admin-Kontrollen kleinteiliger vorgehen müssen, als nützlich und ermöglicht ihnen, ihre umfangreiche Nutzerbasis effektiver zu verwalten.

Sie können auch darauf verzichten, diese Nutzerrollen zu vergeben und Ihre Umgebung sicherer gestalten, indem Sie nur wenigen Anwendern die Kontrolle geben, so wie es in Box gehandhabt wird.

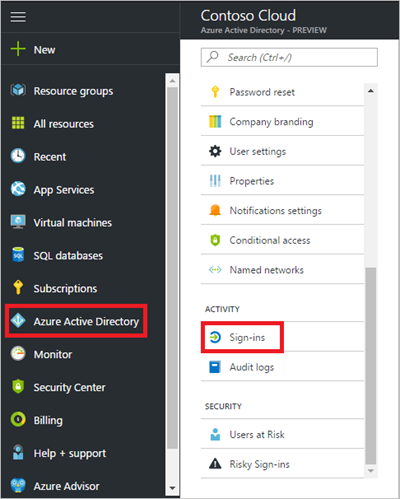

Nutzerberichte

Admins haben nicht nur besseren Zugriff, sondern können auch Funktionen wie Berichte nutzen, um einen Überblick über die Aktivitäten der von ihnen verwalteten Anwender zu behalten und schädliches Verhalten und verdächtige Anmeldungen schnell zu erkennen.

|

Box |

Microsoft 365 |

| Nutzeraktivität: bietet einen Überblick über die Aktionen Ihrer Anwender innerhalb eines bestimmten Zeitraums

Nutzerstatistiken: Aufschlüsselung Ihrer verwalteten Anwender, Gruppen und externen Anwender sowie eine Übersicht über die Anzahl der Aktionen, die Ihre Anwender in einem bestimmten Zeitraum durchgeführt haben |

Audit-Protokollbericht: Kombiniert Berichte wie Audit-Berichte mit Passwortrücksetzungsaktivitäten aus verschiedenen Anwendungen für kontextbezogene Berichte

Anmeldebericht: enthält alle Nutzeranmeldungen und Nutzungsberichte Sicherheitsbericht: liefert Informationen und Maßnahmen zur Fehlerbehebung bei abnormalen Aktivitäten |

Gruppen

Die Überwachung, Verwaltung und Verteilung der erforderlichen Lizenzen und Berechtigungen an jeden einzelnen Anwender ist zeitraubend, besonders bei großen Organisationen. Mithilfe von Gruppen können Admins nutzerbezogene Aufgaben viel effizienter erledigen. Hierzu stehen Ihnen die folgenden Gruppenverwaltungsfunktionen zur Verfügung:

|

Box |

Microsoft 365 |

| – Möglichkeit, mehrere Anwender hinzuzufügen und schnell Zugriffsrechte zu erteilen

– Auswahl der Zugriffsebenen für Gruppenmitglieder – Berichte über die Nutzung und Nutzerstatistiken in der jeweiligen Gruppe erstellen |

– einer Gruppe von Anwender Zugang zu einer Sammlung gemeinsamer Ressourcen geben, z. B. einem gemeinsamen Outlook-Posteingang, einem gemeinsamen Kalender und einer gemeinsamen SharePoint-Bibliothek

– Prozessrichtlinien können genutzt werden, um den Lifecycle von Gruppen zu automatisieren – verfügt über ein Berichtstool für die Gruppennutzung (z. B. die Anzahl der aktiven Anwender und die Speichernutzung) – kann mit diversen Sensibilitätsstufen konfiguriert werden, um den Datenschutz einer Gruppe zu bestimmen |

Die Einrichtung der Nutzerverwaltung wäre allerdings nicht vollständig, wenn Sie nicht dafür sorgen, dass Ihre Anwender sich sicher in Ihrer Umgebung anmelden können und dass die Konten, die Anmeldeversuche unternehmen, vertrauenswürdig sind.

Nutzeranmeldungen

Anmeldesysteme sind deshalb so wichtig, weil sie den Startpunkt für die von Ihnen gesetzten Sicherheitsgrenzen markieren und sicherstellen, dass Ihre Konten nicht einfach mühelos gehackt werden können. Hier ist die Einrichtung angemessener Sicherheitsanforderungen gefragt.

|

Box |

Microsoft 365 |

| Passwort-Anforderungen:

Legen Sie die Komplexität oder Länge der Nutzerkennwörter fest. Es können auch erzwungene Rücksetzungen eingerichtet werden, damit die Anwender ihre Passwörter für eine bestimmte Zeit ändern müssen und die Wiederverwendung von Passwörtern verhindert wird. Verfolgen Sie utzerpasswörter zu Prüfzwecken. Kann auch auf externe Mitarbeiter ausgedehnt werden, damit diese beim Zugriff auf Ihre Dateien und Systeme sichere Kennwörter verwenden müssen. Multi-Faktor-Authentifizierung: Box-Administratoren können Anwender zur Nutzung eines Zwei-Faktor-Authentifizierungssystems anmelden, um die Risiken riskanter Anmeldungen zu verringern. |

Multi-Faktor-Authentifizierung:

Als Teil von Microsofts Sicherheitsstandard wird MFA verwendet, um die Anmeldesicherheit zu erhöhen, indem ein zusätzlicher Verifizierungsschritt durch einen Anruf, eine SMS oder eine Smartphone-App erfolgt, um die Authentizität eines Kontos zu überprüfen. Bedingter Zugriff: Es werden Richtlinien eingerichtet, bei denen eine Reihe von Regeln und Bedingungen erfüllt und ausgewertet werden müssen, um Anmeldungen zu ermöglichen. Diese werden in der Regel für Gruppen eingerichtet und können auf die Geräte- und App-Verwaltung ausgeweitet werden, um eine sicherere Remote-Arbeit zu ermöglichen. Azure AD Identitätsschutz: Automatische Erkennung und Behebung von identitätsbasierten Risiken und die Möglichkeit, riskante Anmeldungen und Anwender zu untersuchen. |

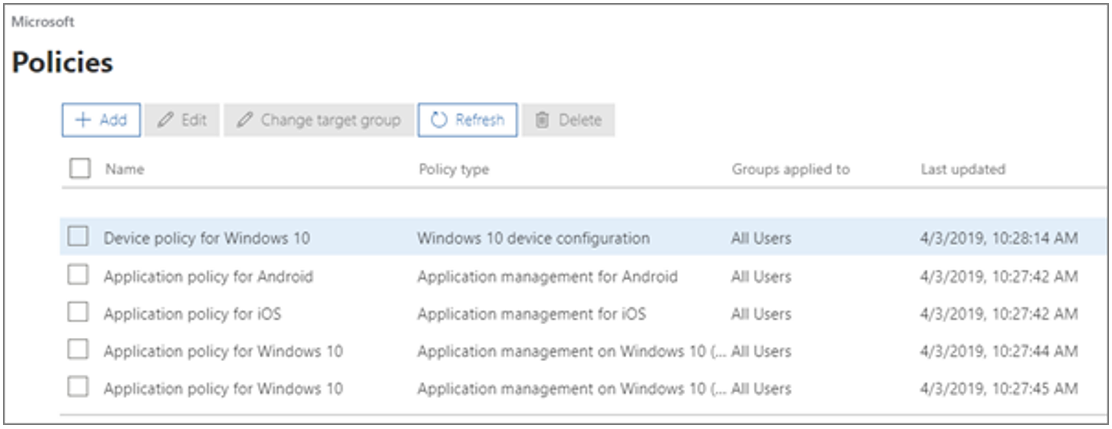

Ein weiterer Aspekt, den man unbedingt im Blick haben sollte, ist das Geräte- und Anwendungsmanagement. Wenn Ihre Mitarbeitenden sowohl im Büro als auch im Homeoffice arbeiten, verwenden sie dafür gegebenenfalls unterschiedliche Geräte und verschiedene Apps auf den von ihnen genutzten Geräten und setzen Ihre Umgebung dadurch zusätzlichen Risiken aus.

Geräte- und Anwendungsmanagement

Hier eine kurze Zusammenfassung der Anwendungsmanagement-Funktionen von Microsoft 365 und Box:

|

Box |

Microsoft 365 |

| – die Anzahl der zulässigen Anwendungen pro Nutzer konfigurieren

– Benachrichtigungen für Nutzeranmeldungen aus diesen Anwendungen verwalten Anmeldeaktivität: In Ihren Kontoeinstellungen können Sie die das vom Unternehmen verwaltete Box-Konto eines Anwenders an ein Gerät oder eine Desktop-Anwendung anheften. Sie können die Anzahl der Geräte festlegen, an die ein Konto angeheftet wird, alle Geräte der von Ihnen verwalteten Anwender anzeigen und die Zuordnung eines Geräts zu einem Anwender aufheben. Intune Mobile Application Management: Box nutzt Microsofts Intune, um mehr Kontrolle über den Datenzugriff auszuüben. Auf der rechten Seite finden Sie weitere Informationen über Intune MAM. |

Intune:

Microsofts eigenständiger Plan, der sich auf die Verwaltung von Anwendungen und Geräten durch: – Verwaltung mobiler Geräte: Wählen Sie den Grad der Kontrolle über die Geräte, erstellen Sie ein Inventar der Geräte und der Apps, auf die sie zugreifen, und konfigurieren Sie sie so, dass sie den Sicherheitsstandards entsprechen. – Verwaltung mobiler Anwendungen: Schränkt Aktionen auf persönlichen Geräten ein, um die Sicherheit von Informationen zu erhöhen, und dient als zusätzliche Schutzebene für Geräte, die bei Intune angemeldet sind. Grundlegende Mobilität und Sicherheit: Verwalten Sie Telefone und Tablets, die Ihre Anwender für den Zugriff auf Unternehmensdaten verwenden, und richten Sie Sicherheitsrichtlinien ein, um Ihre Unternehmensdaten zu löschen, wenn ein Gerät verloren geht oder gestohlen wird. Die Azure Active Directory Premium-Pläne und die Microsoft 365 Business Premium- und Enterprise-Pläne verfügen über erweiterte Sicherheits- und Bedrohungsschutzfunktionen, die Admins nutzen können. |

Zusätzliche Einstellungen: Beschränkungen der Zusammenarbeit

Wir haben erwähnt, wie wichtig es ist, den Überblick darüber zu haben, wer Ihre Anwender sind und welche Geräte sie nutzen.

All diese Aspekte kommen ins Spiel, wenn man darüber nachdenkt, wie man die Sicherheit der Produktivität und Zusammenarbeit in der eigenen Umgebung gewährleistet. Anhand der Identitäten Ihrer Anwender und der von ihnen für den Zugriff auf die Daten Ihrer Organisation verwendeten Geräte können Sie folgende Einstellungen vornehmen:

|

Box |

Microsoft 365 |

| Rollen für die Zusammenarbeit: Erstellen Sie feste Rolleneinstellungen (Betrachter/Bearbeiter), damit der Zugriff auf freigegebene Dateien nur in dem von Ihnen bevorzugten Rahmen erfolgt.

Gemeinsame Einladungen und Links: Legen Sie bestimmte Rollen fest, um die Erstellung von gemeinsamen Links und Einladungen für Anwender und Gruppen zu erlauben oder zu verweigern. Für eine bessere Sicherheit können auch Verfallsdaten festgelegt werden. Eigentumsübertragungen: Verhindern Sie die Übertragung von Dateibesitz an ein externes Konto. Sicherheitseinstellungen: Es können auch andere Einstellungen konfiguriert werden, um den Zugriff von unerwünschten Domänen und Anwendungen zu überwachen und zu verhindern. |

Datenschutz für Gruppen und Teams: Schränken Sie unerwünschten Zugriff ein, indem Sie ihn privat machen, den Gastzugang deaktivieren und Sensibilitätskennzeichnungen aktivieren.

Freigabe von Links: Es kann konfiguriert werden, dass Links nur mit Personen in Ihrer Organisation geteilt werden können. Auch Websites und andere SharePoint-Dateien können je nach Zugriffsberechtigung freigegeben werden. Sensibilitätskennzeichnungen: Durch die Erstellung von Sensibilitätskennzeichnungen können Dateien verschlüsselt werden, um zu verhindern, dass sie für nicht autorisierte Personen freigegeben werden. Bedingter Zugriff: Sie können den Zugriff auf der Grundlage von Netzwerkstandort, Gerätezustand, Anmeldungsrisiko und anderen Faktoren einschränken. |

Was ist besser für mich geeignet: Microsoft 365 oder Box?

Wenn Sie eine Entscheidung zwischen Microsoft 365 oder Box treffen wollen, sollten Sie Ihr Augenmerk nicht nur auf die Produktivitätstools beider Lösungen richten, sondern auch auf die Sicherheit, die sie bieten.

Box ist eine aufstrebende Kollaborationsplattform, nutzt allerdings noch immer bestimmte Sicherheitsfunktionen von Microsoft wie etwa Intune. Microsoft andererseits ist bereits seit Jahrzehnten eine Branchengröße und hat bereits eigene Apps und geeignete Methoden entwickelt, die gezielt auf die Datengovernance und Sicherheit in der Microsoft-Cloud eingehen.

Was wir Ihnen in diesem Blogbeitrag gezeigt haben, sind nur einige der grundlegenden Funktionen von Microsoft 365 und Box. Beide haben mehr zu bieten. Wenn Sie an weiteren Gegenüberstellungen interessiert sind, hinterlassen Sie bitte einen entsprechenden Kommentar unter diesem Beitrag!

Abonnieren Sie unseren Blog, um weitere Tipps zu Microsoft 365 erhalten.